Faille de sécurité : il est peut-être possible d'ouvrir votre

Par un écrivain mystérieux

Description

iLeakage, la faille qui exploite Safari et les puces Apple pour faire fuiter des informations - Next

Kindle : un ebook changé en très méchante faille de sécurité

Qu'est-ce qu'un Bug Bounty ? - Cyber Management School

Sécurité des APIs, vulnérabilités et attaques courantes

Attention, votre iPhone peut être piraté avec un simple iMessage

Dix règles pour vous prémunir contre le piratage de vos données personnelles

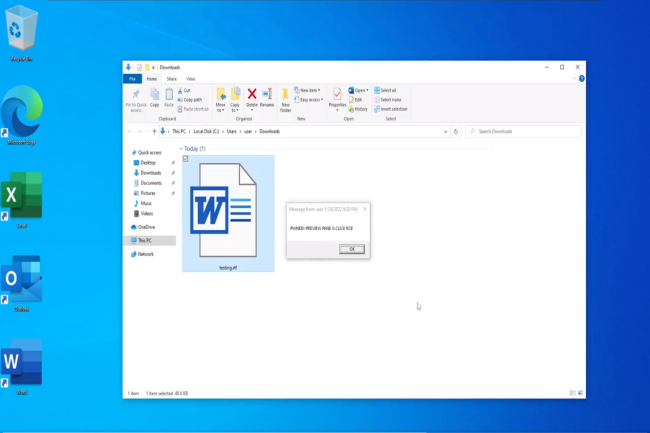

La faille zero day Follina dans Office déjà exploitée - Le Monde Informatique

Le guide ultime sur la sécurité des appareils mobiles

Les types de test d'intrusion - GPLExpert

depuis

par adulte (le prix varie selon la taille du groupe)